Seit den 11.08.2015 gibt es einen neue Kali 2.0 Version. Was gibt es da Neues? Diese Mindmap SANA gibt einen ersten Überblick.

Die Sana Version kann ua. auch für den Raspberry Pi verwendet werden.

Wie wird die nun installiert?

Zuerst das gepackte Kali Image kali-linux-1.0.5-armel-rpi.img.xz (ca. 1,4 GB) von Kali.org herunter laden. Für den Raspberry Pi 2 das andere File verwenden. Oder wer mit TFT Display unterstützung haben will, kann das untere File verwenden.

(Optional Signatur/Unterschrift vergleichen)

# Kali Key laden gpg --keyserver hkp://keys.gnupg.net --recv-key 7D8D0BF6 # Key ausgeben gpg --list-keys --with-fingerprint 7D8D0BF6 # Signaturen vergleichen gpg --verify SHA1SUMS.gpg SHA1SUMS

(Optional) Checksumme des geladenen Archive vergleichen. Auf der Kali Homepage ist die SHA1Sum angegeben

(20e5b2b649fa972691a71a0464d414d21fbf0f43).

Um die zu vergleichen, muss auf dem Mac noch mit

sudo port install md5sha1sum

das Checksummenprüfprogramm installiert werden, wenn es nicht schon vorhanden ist. Das ist default bei Mac OS X 10.9.1 nicht der Fall. Dann der Aufruf

sha1sum kali-2.0-rpi.img.xz

um die SHA1Sum Checksumme anzuzeigen.

Bei meiner Version wird diese Checksumme ausgegeben

20e5b2b649fa972691a71a0464d414d21fbf0f43 kali-2.0-rpi.img.xz.

Verglichen mit der angegebenen. Beide gleich. Alles ok!

Die Datei kali-2.0-rpi.img.xz entpacken wir erhalten dann die kali-2.0-rpi.img (es sind dann ca. 7,34 GB) mit

unxz kali-2.0-rpi.img.xz

Image nun auf eine mind. 8 GB SD-Karte schreiben, vorher schauen wo die SD-Karte gemountet wurde.

Achtung! Bei falschem Ziel kann evl. die ganze Festplatte gelöscht werden!

# alle Disk ausgeben diskutil list # die SD-Karte unmounten sudo diskutil unmountDisk /dev/disk3 # den Kopier Vorgang starten mit sudo dd if=kali-2.0-rpi.img of=/dev/disk3 bs=512k

73 Minuten später.

Evl. schauen wir wie weit das Kopieren ist, in dem in einem anderem Terminal die ProzessId ermitteln wird mit:

# dann alle Prozesse mit kali anzeigen lassen, und die ProzessId (z.B. 28704) in der 2. Spalte von links merken ps -Af | grep kali # hier nun die gemerkte ProzessId eingeben z.B. sudo kill -siginfo 28704 sudo kill -siginfo ProzessId # der Fortschritt wird in der anderen Konsole (Fenster) angezeigt

Fertig ist das Kopieren wenn z.B folgende Ausgabe erscheint:

14336000+0 records in 14336000+0 records out 7340032000 bytes transferred in 4418.561822 secs (1661181 bytes/sec)

Unmounten der SD-Karte wenn alles fertig.

Anmelden mit SSH geht noch nicht mit Passwort “toor” und auch ohne Passwort  grr. Deshalb einen Monitor angeschlossen und mit root und Passwort toor an der GUI angemeldet. Die ist doch sehr flink für den kleinen Raspberry Pi.

grr. Deshalb einen Monitor angeschlossen und mit root und Passwort toor an der GUI angemeldet. Die ist doch sehr flink für den kleinen Raspberry Pi.

Dann mal eben die Tastatur auf Deutsch geschaltet unter: Rechte Maustaste auf Desktop – Applications – Settings – Keyboard – Layout – Keyboard layout – German

Das root Passwort in der Konsole geändert mit:

passwd

OpenSSH eingerichtet wie hier schon mal ausführlich beschrieben. Kurz:

Denn neue RSA Key in ~/.ssh generiert die alten vorher gelöscht.

Den Public RSA Key von dem Mac ~/.ssh/ida_rsa.pub auf einen USB-Stick kopiert und auf dem Pi in die neue Datei ~/.ssh/authorized_keys kopiert, da scp noch nicht läuft. In der /etc/ssh/sshd_config folgende Einträge eintragen bzw. setzen:

PasswordAuthentication no RSAAuthentication yes # yes oder no für den folgenden Eintrag: PubkeyAuthentication yes AuthorizedKeysFile %h/.ssh/authorized_keys

Nun muss nur noch der SSH Schlüssel neu generiert werden, da alle Images den gleiche verwenden.

cd ~ rm /etc/ssh/ssh_host_* dpkg-reconfigure openssh-server service ssh restart

Speichern und ssh restart mit

/etc/init.d/ssh restart

test von der Konsole des Macs ob der SSH Zugriff wie gewünscht läuft.

ssh root@<ip>

Dann noch einen weiteren User anlegen und den Zugriff für diesen User per SSH einrichten, damit root gesperrt werden kann mit

su - kali mkdir ~/.ssh chmod 700 ~/.ssh cp /mein-mac-home/.ssh/ida_rsa.pub ~/.ssh/authorized_keys

Ja, dann kann der Bildschirm die Maus und Tastatur wieder weg.

Alles noch einmal updaten mit

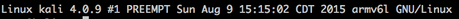

sudo apt-get update sudo apt-get upgrade # und die aktuelle Version ausgeben mit uname -a # Ergebnis: #Linux kali 4.0.9 #1 PREEMPT Sun Aug 9 15:15:02 CDT 2015 armv6l GNU/Linux

Ups, 4.0.9, dann mal die Version wie folgt ausgeben:

cat /etc/issue

Mit dem Ergebnis:

Kali GNU/Linux 2.0 \n \l

Ich bin begeistert! Und Ihr?

Ähnliche Artikel:

- Wie kann die BackTrack Linux Penetration Testing und Security Auditing Linux Distribution Kali auf einem Raspberry Pi installiert werden?

- Raspberry Pi: Was ist bei Kali Linux anders als im Debian?

- Kali Linux: WordPress Security Scanner wpscan