Nur einen Monat nach der WannaCry-Attacke, bei der mehrere Hunderttausend Rechner in aller Welt verschlüsselt wurden, fällt ein alter Bekannter unter den Erpressungs-Trojanern erneut weltweit über die Computersysteme her.

Nur einen Monat nach der WannaCry-Attacke, bei der mehrere Hunderttausend Rechner in aller Welt verschlüsselt wurden, fällt ein alter Bekannter unter den Erpressungs-Trojanern erneut weltweit über die Computersysteme her.

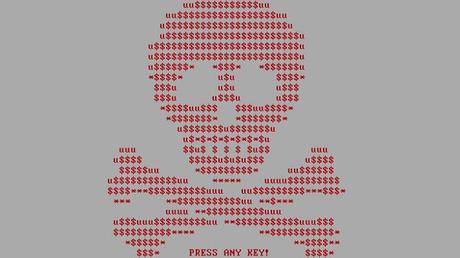

Der Name des Schädlings ist Petya, und er hatte zum ersten Mal im März 2016 für Aufsehen gesorgt: Anders als andere Kryptotrojaner verschlüsselte Petya nicht nur bestimmte Dateien auf dem Rechner, sondern veränderte auch den Boot-Sektor der primären Festplatte. Dadurch konnte kein Betriebssystem mehr auf betroffenen PCs starten.

Der Name des Schädlings ist Petya, und er hatte zum ersten Mal im März 2016 für Aufsehen gesorgt: Anders als andere Kryptotrojaner verschlüsselte Petya nicht nur bestimmte Dateien auf dem Rechner, sondern veränderte auch den Boot-Sektor der primären Festplatte. Dadurch konnte kein Betriebssystem mehr auf betroffenen PCs starten.

Lösegeld zahlen macht wenig Sinn

Stattdessen erscheint eine Nachricht, in der dann Lösegeld verlangt wird – aktuell wollen die Kriminellen 300 US-Dollar, zahlbar in Bitcoin. Dann soll man eine Email schreiben, um im Gegenzug den Schlüssel zur Rettung der Daten erhalten zu können. Davon raten aber fast alle Fachleute dringend ab, denn erfahrungsgemäß klappt die Entschlüsselung durch Lösegeldzahlung nur sehr selten.

Inzwischen hat der deutsche Email-Provider auch die bei dem Petya-Angriff von den Kriminellen genutzte Emailadresse gesperrt. Damit gibt es für Opfer sowieso vorerst keine Möglichkeit mehr, die Erpresser zu kontaktieren. Ob die nach einer Lösegeldzahlung geholfen hätten, ist sowieso sehr fraglich.

Mehrere Betroffene haben das aber wohl trotzdem schon getan, denn erste Zahlungen an das genau wie vor einem Jahr bei WannaCry einzige von dem Schädling benutzte Bitcoin-Wallet wurden bereits beobachtet. Für den ursprünglichen Trojaner ist zwar im April 2016 schon ein Passwort-Generator veröffentlicht worden, aber aktuell dürfte eine neue Variante das üble Spiel betreiben.

Mehrere Betroffene haben das aber wohl trotzdem schon getan, denn erste Zahlungen an das genau wie vor einem Jahr bei WannaCry einzige von dem Schädling benutzte Bitcoin-Wallet wurden bereits beobachtet. Für den ursprünglichen Trojaner ist zwar im April 2016 schon ein Passwort-Generator veröffentlicht worden, aber aktuell dürfte eine neue Variante das üble Spiel betreiben.

Erste Hilfe / Schutzmaßnahmen

George Argyrakis veröffentlicht auf Twitter viele Details zu der neuen Petya-Variante, die zur Ausbreitung über SMB und #EternalBlue nutzt – einen der bekannt gewordenen NSA-Hacks.

Unter dem Hashtag #StopPetya wird auf einen Kill-Switch hingewiesen, mit dem man die Infektion bei bisher noch nicht betroffenen Dateien verhindern kann. Dazu muss man nur eine Datei C:\Windows\perfc auf seinem PC erzeugen.

Zu den Opfern zählen viele Behörden und Konzerne

Die dänische Redeerei Maersk hat erklärt, ihre IT-Systeme seien an mehreren Standorten lahmgelegt. In der Ukraine berichtete auch die Eisenbahn von Problemen, bei der Polizei gingen mehrere Anzeigen ein und auch das Innenministerium erklärte, der Ursache würde nachgegangen. Auch aus Spanien kommen Berichte von Petya-Infektionen.

Nach Informationen des NDR hat sich auch der deutsche Beiersdorf-Konzern den Trojaner eingefangen. Beiersdorf gehört unter anderem das Kosmetikunternehmen Nivea, das schon in russischen Berichten erwähnt worden war. Laut NDR läuft seit gestern Nachmittag in der Hamburger Konzernzentrale gar nichts mehr. Sämtliche Computer und sogar die Telefonanlage seien ausgefallen, weshalb viele Mitarbeiter schon eher nach Hause gegangen seien.

Von einer Patya-Infektion sind auch die Computer des 1986 havarierten Kernkraftwerks Tschernobyl betroffen. „Aufgrund der temporären Abschaltung der Windows-Systeme findet die Kontrolle der Radioaktivität manuell statt„, teilte die Agentur für die Verwaltung der Sperrzone mit.

Getroffen hat es auch das US-Pharmaunternehmen Merck, die Anwaltskanzlei DLA Piper, der Nahrungsmittelgiganten Mondelēz (Milka), den Medienkonzern WPP und den Industriekonzern Saint Gobain.